En la actualidad existen diferentes mecanismos de autenticación para verificar la identidad de los usuarios en empresas a la hora de llevar a cabo cualquier gestión telemática, siendo el certificado digital el mecanismo más seguro para ello. Inmersas en un proceso de digitalización, las empresas han mejorado la protección de su identidad digital incrementando la implementación de medidas que dificulten la intrusión y eviten tanto la suplantación de identidad como los ataques ransomware, dos de las prácticas más extendidas por los ciberdelincuentes.

La diferencia entre autenticación, identificación y autorización

Para proteger la identidad digital de las partes durante un trámite telemático y minimizar riesgos, el usuario debe identificarse, autenticarse y estar autorizado para tal fin haciendo uso de algún mecanismo de autenticación. Llegados a este punto, pueden surgir ciertas dudas sobre cuál es la diferencia entre estos tres términos tan estrechamente relacionados como son la autenticación, identificación y autorización:

- La identificación es el proceso de presentar las credenciales del usuario.

- La autenticación consiste en la verificación de las credenciales con las que se identificó el usuario, es decir, se demuestra que realmente es quién dice ser. Estas credenciales son conocidas como factores de autenticación.

- La autorización son las acciones que se permiten realizar al usuario con dichas credenciales.

Principales mecanismos de autenticación para aumentar la seguridad

Los mecanismos de autenticación para verificar la identidad digital de los usuarios se diferencian unos de otros según posean un mayor o menor número de factores de autenticación, interpretados cada uno de ellos como capas de seguridad que protegen la confidencialidad de los datos de autenticación. Son tres los factores mediante los cuales un usuario puede verificar su identidad:

- Por medio de algo que el usuario sabe: autenticación basada en información que solo él conoce. Por ejemplo, una contraseña o PIN.

- Por medio de algo que el usuario tiene: autenticación basada en la posesión de algo, ya sea físico o no. Por ejemplo, un token o un código recibido por SMS.

- Por medio de algo inherente al usuario: autenticación basada en una característica biométrica. Por ejemplo, su huella dactilar o el reconocimiento facial.

A estos factores se pueden sumar otros dos, de menor uso:

- Por medio de donde el usuario se encuentra: autenticación basada en su ubicación en el momento de realizar la acción.

- Por medio de lo que el usuario hace: autenticación basada en algún comportamiento específico sobre un dispositivo, como la forma en la que mueve el mouse o pulsa una tecla/pantalla.

La combinación de diferentes factores añade más capas de seguridad al procedimiento de autenticación, dotando de robustez a la verificación y dificultando la intrusión y suplantación de identidad por parte de terceros. Hablamos de autenticación fuerte cuando se combinan al menos dos factores para garantizar que el usuario que se autentica es realmente quien dice ser. Y toda autenticación fuerte es, además, una autenticación multifactor (MFA), donde el usuario verifica su identidad tantas veces como factores se combinen. Así, si uno de los factores falla o se ve atacado por un ciberdelincuente, existen más barreras de seguridad antes de que este pueda acceder a la información. La combinación de factores de autenticación para añadir capas de seguridad en la verificación de la identidad de los usuarios dependerá de las necesidades de cada empresa. En función del número y tipo de factores que se combinen da lugar a distintos mecanismos de autenticación, siendo los más comunes:

- Los tokens de contraseña única (OTP): Dispositivos físicos que poseen una pequeña pantalla donde se muestra un número aleatorio generado por sí mismo. El usuario verifica su identidad a través de este código junto a un número PIN o contraseña que solo él conoce.

- Las tarjetas inteligentes/tokens USB: Requieren la posesión de la propia tarjeta o token (algo que el usuario tiene), una contraseña para desbloquear los certificados alojados en el dispositivo (algo que sabe) y la autenticación por medio de parámetros biométricos (algo inherente a él).

- Por medio de correo electrónico: El usuario se autentica haciendo clic en un enlace que contiene un email recibido en su bandeja de entrada, a la que solo puede acceder él a través de una contraseña que conoce.

- Por medio de SMS: Se envía al móvil del usuario un mensaje de texto con un código que introducirá para autenticarse en la plataforma o web en la que desea realizar el trámite, habiendo accedido previamente mediante un usuario y contraseña que solo él conoce.

- Por medio de datos biométricos: Este tipo de autenticación hace referencia a algo inherente al usuario, como su huella dactilar, su iris o su rostro, entre otros. Normalmente se emplean para verificar la identidad del usuario en trámites de alto riesgo o valor.

- Certificado digital: Considerado el mecanismo de autenticación más seguro y preciso para garantizar y verificar la identidad del usuario. Su carácter de autenticación se asegura al estar expedido por una Autoridad de Certificación (CA), como la FNMT. Cada vez son más los trámites que solo pueden realizarse mediante vía telemática a través de estos, por lo que su uso en el entorno empresarial no deja de aumentar.

Cabe destacar que para asegurar una autenticación fuerte las empresas emplean, como mínimo, mecanismos de autenticación de dos factores (2FA). En el sector banca su aplicación es de obligado cumplimiento. Por ejemplo, para que los clientes de entidades bancarias puedan realizar pagos de forma segura y vía telemática es necesario que estas permitan las transacciones a través de un 2FA, tal y como señala el Real Decreto Ley 19/2018 según la normativa PSD2.

El certificado digital como mecanismo de autenticación

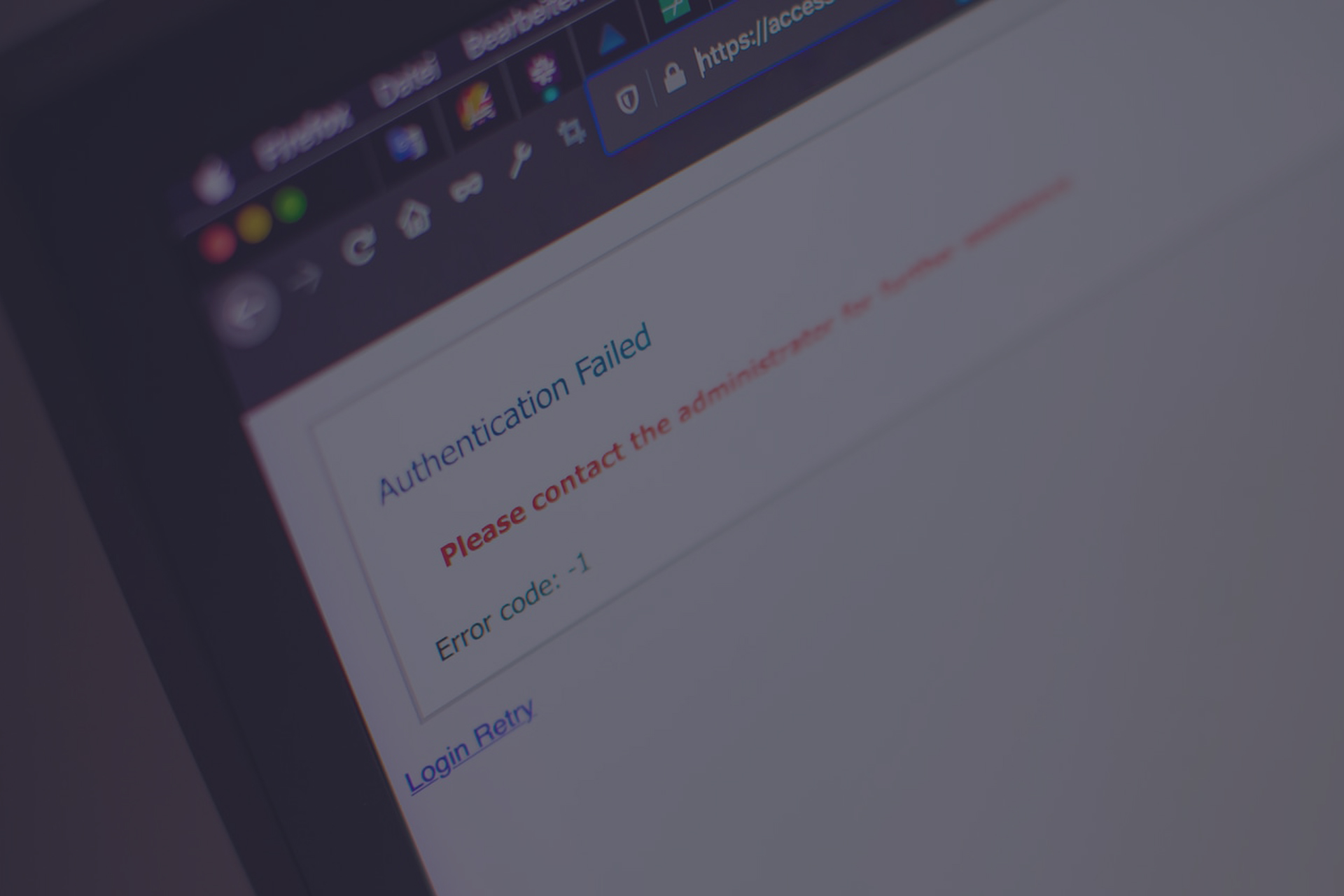

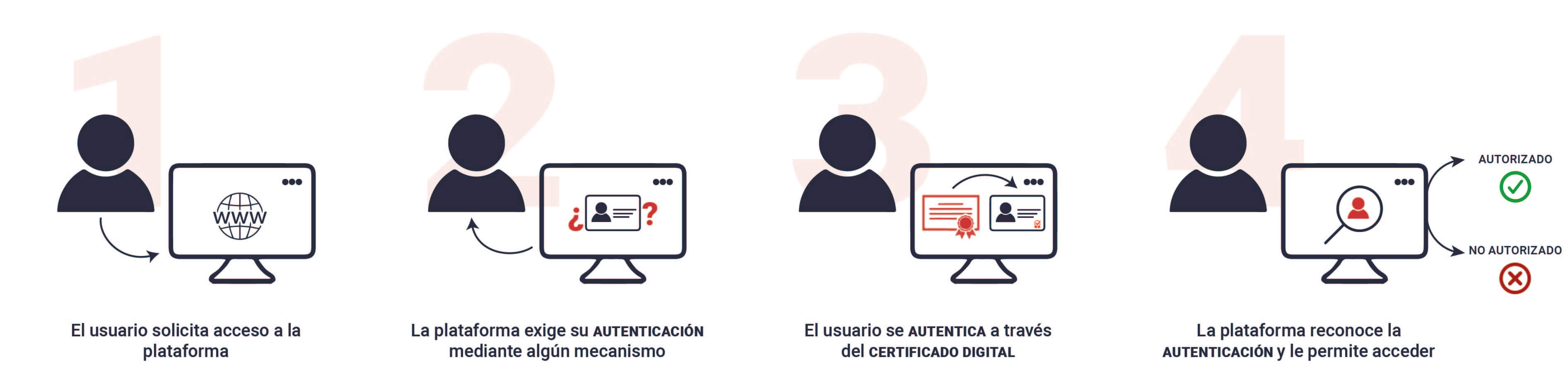

El certificado digital es un mecanismo de autenticación idóneo en las compañías para realizar gestiones telemáticas, siendo fundamental a la hora de combatir el robo y la suplantación de identidad. Pero ¿cuál es el proceso de autenticación mediante el certificado digital?:

- El usuario, a través del certificado digital, solicita acceso a la web o plataforma con la que desea realizar una gestión o trámite.

- Esta exige la autenticación al usuario mediante algún mecanismo.

- El usuario, gracias al certificado, se identifica y autentica para llevar a cabo la acción.

- La web o plataforma reconoce la autenticación y comprueba si el usuario está autorizado para tal fin. En caso de que así sea, le permitirá realizar el trámite correspondiente.

Junto a la ventaja de actuar como mecanismo de autenticación, el certificado digital ofrece una serie de garantías como:

- Integridad: La información o datos con los que se va a realizar un trámite no se ha vulnerado o modificado durante el mismo.

- No repudio: Con ello, el usuario no puede negar que ha sido él quien ha realizado la operación.

- Confidencialidad: Asegura que la información con la que se trabaja es confidencial y solo las partes vinculantes tendrán acceso a ella.

La autenticación mediante el certificado digital gestionado en Redtrust

Al beneficio de autenticarse mediante el certificado digital para, entre otros, evitar la suplantación de identidad, se une la necesidad de proteger y custodiar los certificados de manera segura. Con Redtrust la custodia de los certificados digitales adquiere una capa de seguridad extra, gracias a su almacenamiento en un repositorio único y centralizado.

La autenticación del usuario mediante el certificado digital custodiado por Redtrust se hace de forma completamente transparente y sencilla, gracias a la movilidad de los certificados: el usuario podrá hacer uso del certificado digital y autenticarse con él independientemente de dónde se encuentre, tal y como si estuviera instalado en el dispositivo desde el cual se accede y sin estar duplicado en multitud de ellos. Una vez autenticado, el usuario podrá realizar el trámite u operación correspondiente siempre que esté autorizado para ello por parte del administrador de los certificados. Contar con un sistema como Redtrust que almacene y centralice los certificados digitales de tu empresa te permitirá trabajar en un entorno protegido ante terceros, garantizando la autenticación de tus usuarios y una identidad digital fiable y segura.

¿Por qué necesitas incluir ya la gestión de identidad digital y permisos en tu estrategia de ciberseguridad? Conoce la respuesta en nuestro White Paper.

Conceptos de este artículo que puedes profundizar en nuestra ITpedia: